Konfiguracja tunelu SSL VPN z wykorzystaniem dedykowanego klienta Stormshield SSL VPN v5 pod różne systemy operacyjne

firmware 4.x SSL VPN mac os windows linux

Wymagania:

- Stormshield FW 4.3.35 i wyżej

Wspierane Systemy:

- Windows 10 (x64)

- Windows 11 (x64)

- Ubuntu Desktop 22.04 LTS (amd64)

- Ubuntu Desktop 24.04 LTS (amd64)

- RHEL 8 (amd64)

- RHEL 9 (amd64)

- macOS Sonoma 14 (arm64) M1 and later models

- macOS Sequoia 15 (arm64) M1 and later models

UWAGA!

Aktualna lista wspieranych systemów jest dostępna w dokumentacji producenta: LINK.

1. Konfiguracja tunelu SSL VPN

Aby umożliwić łączenie się użytkowników za pomocą SSL VPN w pierwszej kolejności przechodzimy do sekcji Konfiguracja, gdzie będziemy wykonywać wszystkie zmiany.

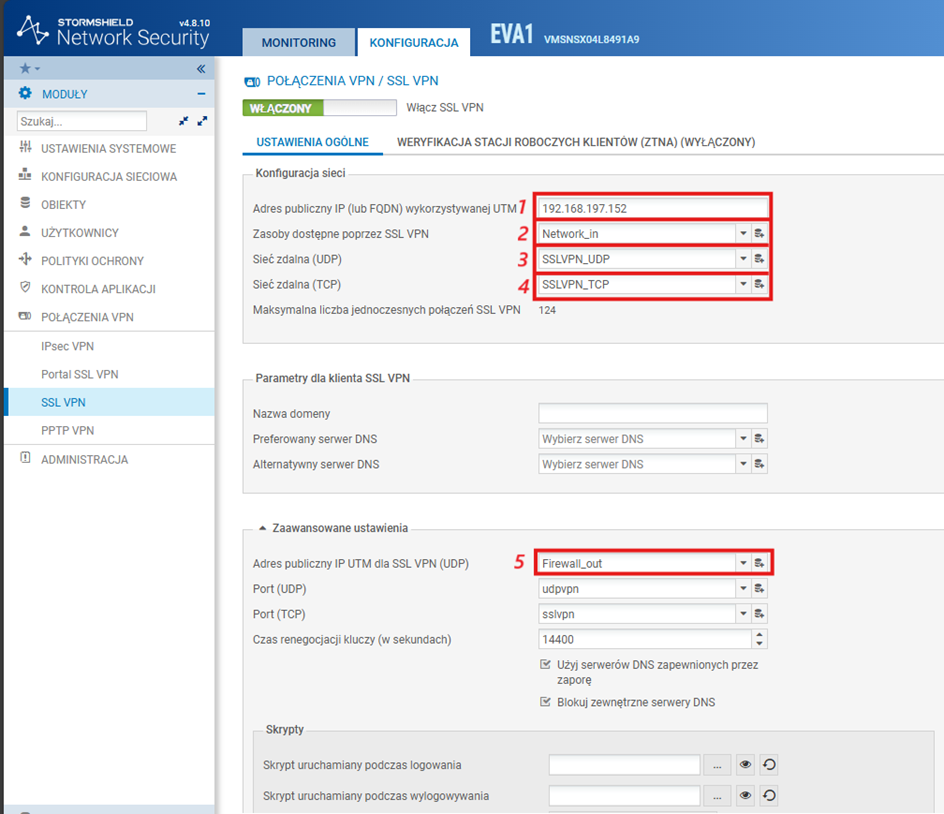

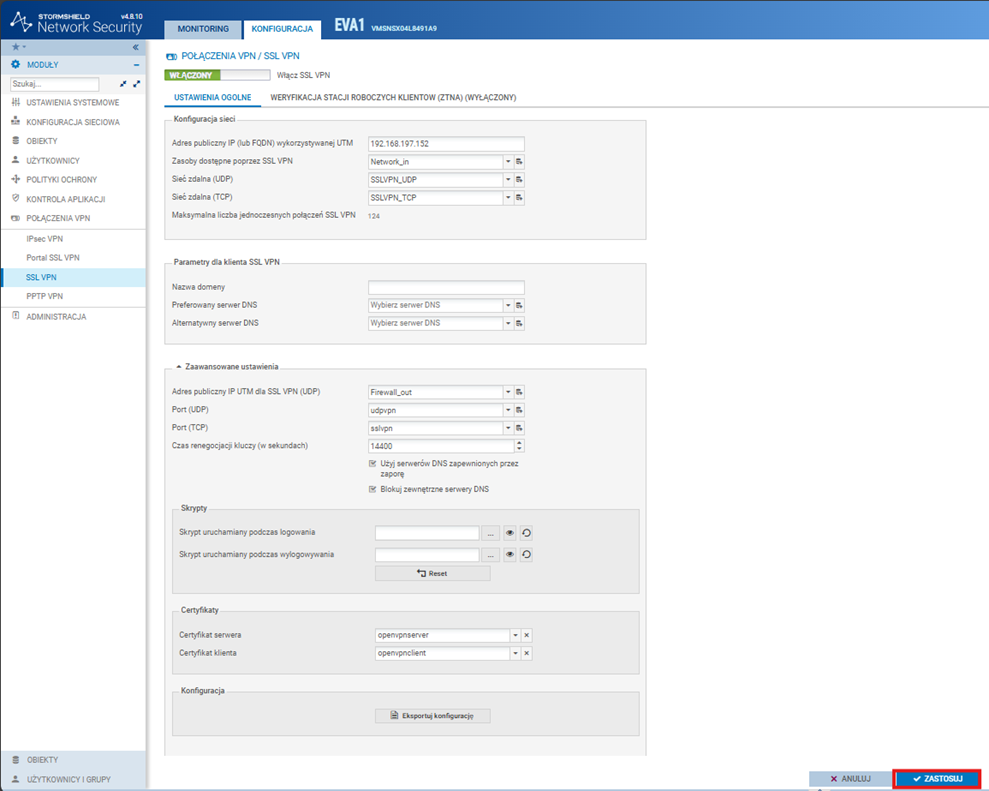

Następnie w menu z lewej stronie wybieramy Połączenia VPN -> SSL VPN i wypełniamy pola analogicznie jak na poniższym zrzucie ekranu:

- W pierwszym polu należy podać nasz zewnętrzny adres IP, na którym będzie nasłuchiwać usługa.

- W drugim polu podajemy zasoby, które mają być udostępnione (obiekt Network_In w tym wypadku reprezentuje sieć podłączoną do interfejsu o nazwie „In”). W tym miejscu należy wskazać obiekt reprezentujący naszą sieć lub grupę adresów.

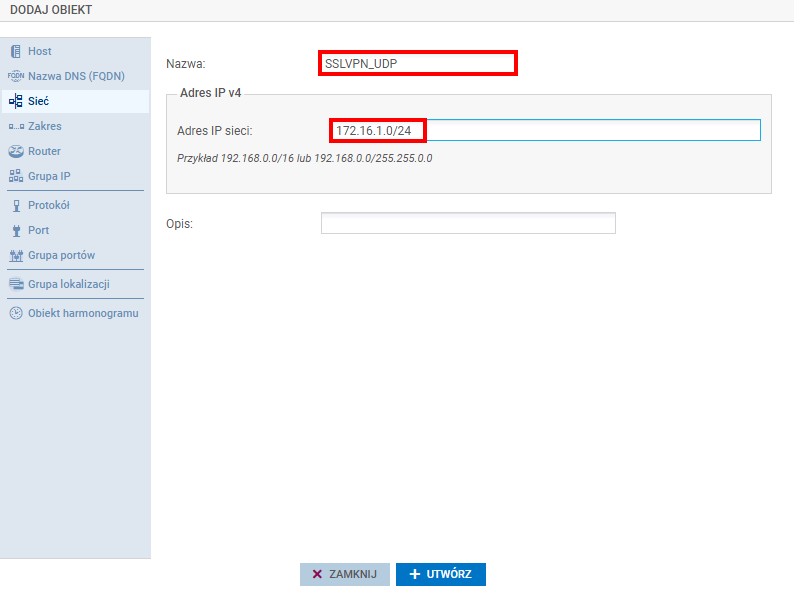

Alternatywnie na tym etapie, możemy wskazać obiekt „any” co sprawi że dostęp do Internetu dla użytkowników zdalnych będzie zapewniony przez urządzenie Stromshield. - W trzecim polu podajemy sieć, w ramach której urządzenie będzie przydzielało adresy IP dla użytkowników podłączających się poprzez SSL VPN w ramach protokołu UDP - należy przy tym pamiętać, że sieć nie może zawierać się w żadnej z adresacji sieci wewnętrznych.

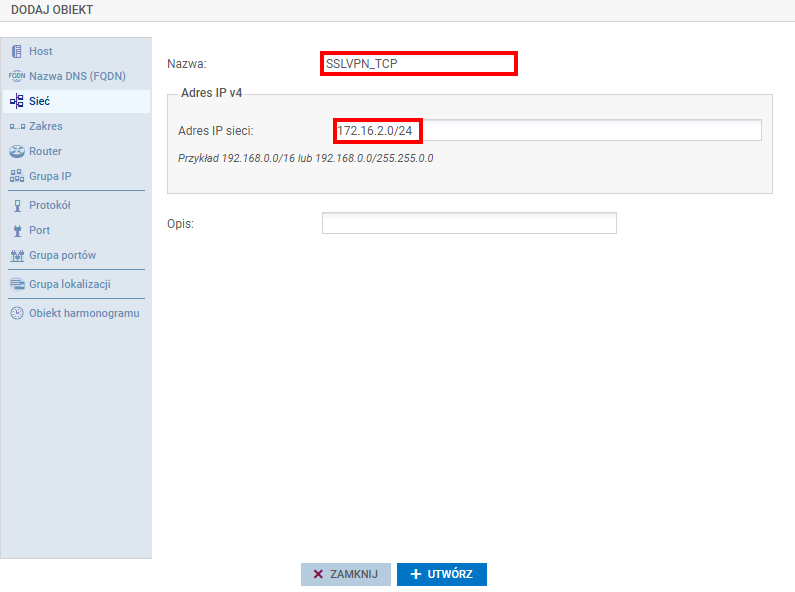

- W polu czwartym podajemy sieć, w ramach której urządzenie będzie przydzielało adresy IP dla użytkowników podłączających się poprzez SSL VPN w ramach protokołu TCP – tutaj również używamy sieci, która nie zawiera się w żadnej adresacji sieci wewnętrznych oraz nie zawiera się w sieci SSL VPN (UDP).

- W polu piątym podajemy wskazujemy interfejs zewnętrzny naszego UTM, na którym będzie nasłuchiwać nasza usługa, po protokole UDP.

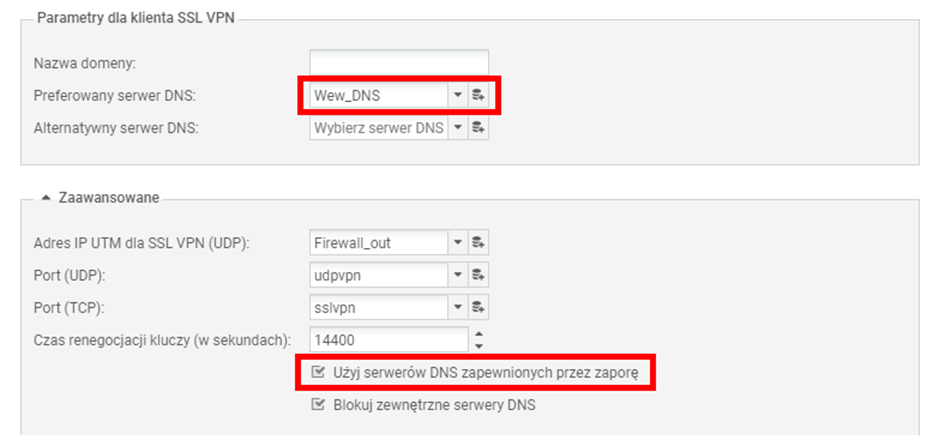

Jeżeli chcemy żeby klienci po zestawieniu tunelu wykorzystywali wskazany przez serwer DNS to możemy go wskazać w polu Preferowany serwer DNS oraz musimy rozwinąć ustawienia zaawansowane i zaznaczyć opcję „Użyj serwerów DNS zapewnionych przez zaporę”.

UWAGA!

Jeżeli wskażemy serwer DNS, który nie jest osiągalny poprzez tunel SSL VPN to musimy odznaczyć opcję „Blokuj zewnętrzne serwery DNS” w ustawieniach zaawansowanych .

Po wypełnieniu powyższych pól, zapisujemy wprowadzone zmiany za pomocą przycisku „ZASTOSUJ”.

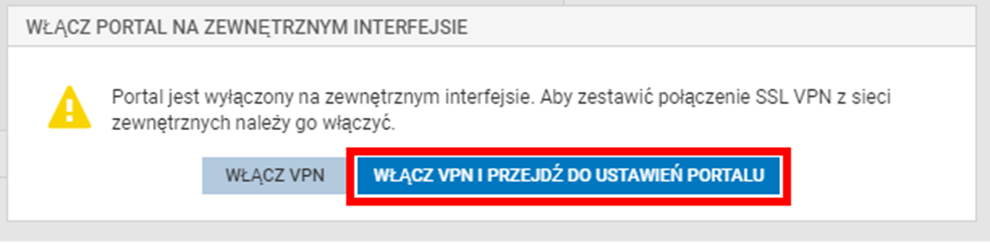

Zaraz po zapisaniu powinniśmy otrzymać informację dotyczącą wyłączonego portalu uwierzytelniania. Jest on wymagany do działania klienta Stormshield SSL VPN w trybie automatycznym. Jeżeli nie chcesz z niego korzystać pomiń następny krok. Różnica pomiędzy trybem automatycznym, a ręcznym znajduje się w 5 punkcie instrukcji.

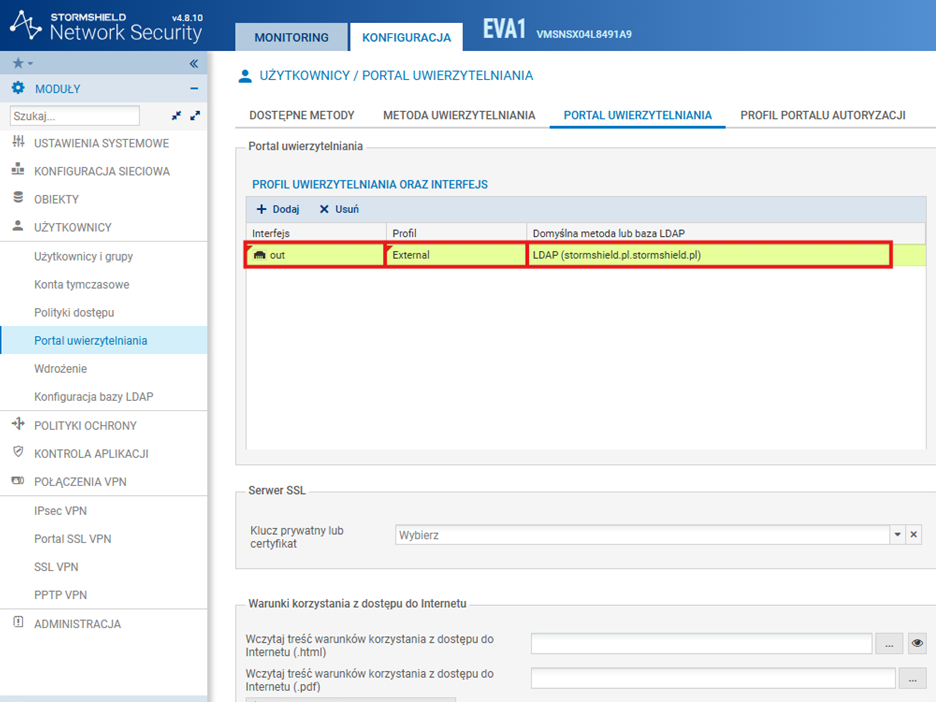

Klikamy w Włącz VPN i przejdź do ustawień portalu, co spowoduje przeniesienie do zakładki Użytkownicy -> Portal Uwierzytelniania -> Portal Uwierzytelniania. Jeżeli jednak kliknęliśmy opcję Włącz VPN to przechodzimy do wyżej wspomnianej zakładki.

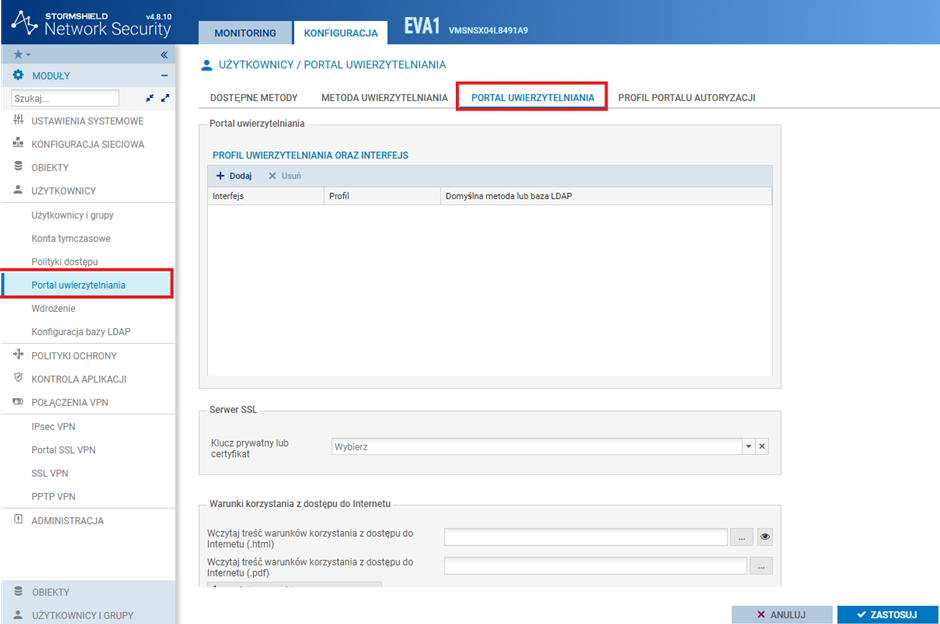

2. Konfiguracja portalu uwierzytelniania

W miejscu tym wskazujemy Interfejsy, na których ma nasłuchiwać nasz portal autoryzacji. Klikamy w Dodaj, a następnie z listy interfejsów wybieramy nasz interfejs OUT oraz wskazujemy profil External.

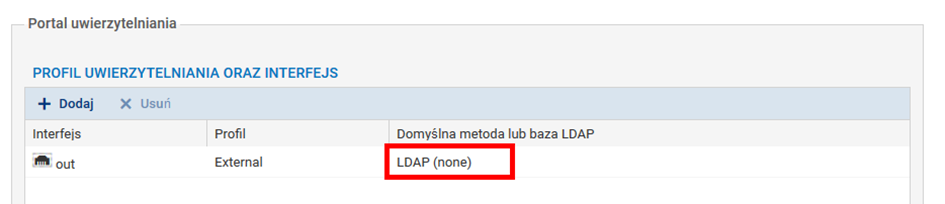

Jeżeli w kolumnie Domyślna metoda lub baza LDAP widzimy LDAP (none), jak na poniższym zrzucie ekranu to oznacza, że nie mamy podłączonej żadnej bazy użytkowników. Aby dowiedzieć się jak podłączyć lokalną bazę użytkowników, przejdź do instrukcji Tworzenie lokalnej bazy LDAP.

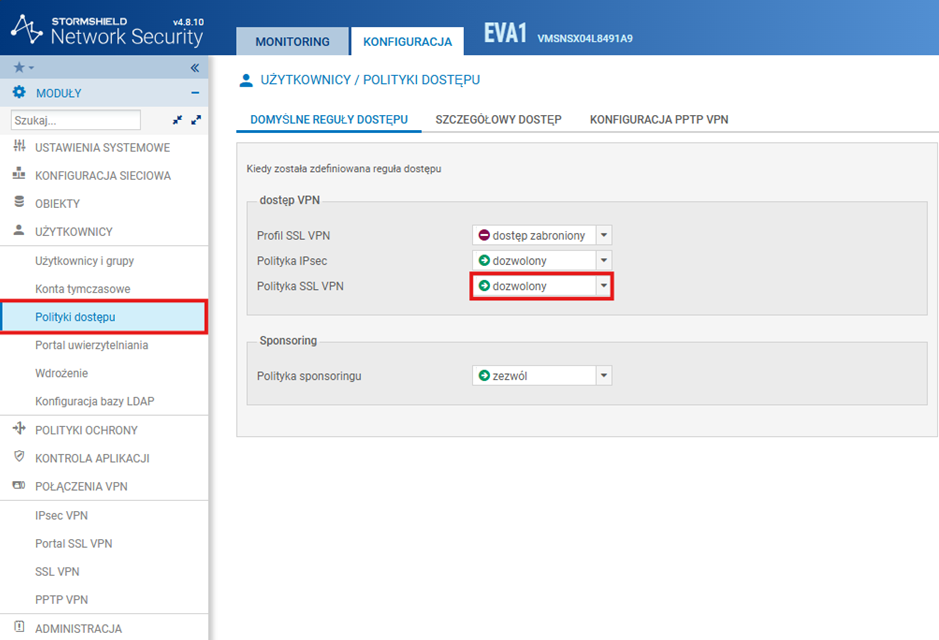

3. Konfiguracja polityk dostępu

Gdy już mamy skonfigurowany portal autoryzacji oraz tunel SSL VPN to teraz musimy zdefiniować czy wszyscy użytkownicy mogą zestawiać tunel, czy też tylko wybrany przez nas użytkownik. Konfigurujemy to w zakładce Użytkownicy -> Polityki dostępu. Globalne pozwolenie na zestawianie tunelu włączamy w zakładce Domyślne reguły dostępu:

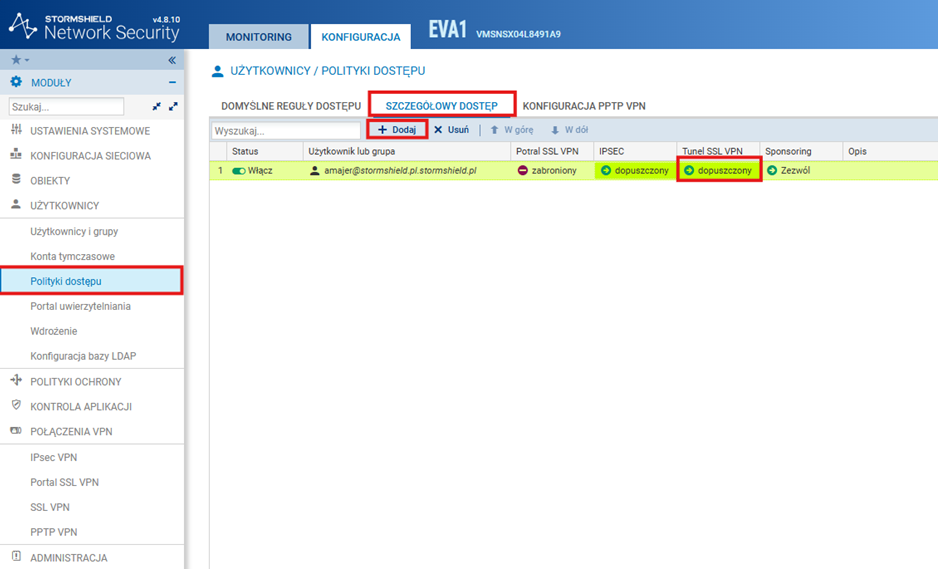

Jeżeli chcemy jednak pozwolić jedynie konkretnemu użytkownikowi na zestawienie tunelu to przechodzimy do zakładki Szczegółowy dostęp, dodajemy użytkownika i w kolumnie Tunel SSL VPN wybieramy dopuszczony.

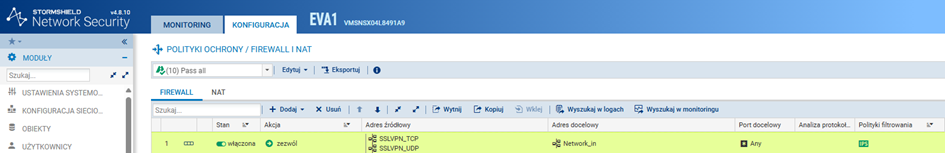

4. Konfiguracja polityki Firewall

Ostatnią rzeczą, którą musimy zrobić po stronie urządzenia Stormshield to utworzenie reguły na firewall, która będzie pozwalała na komunikację z naszą siecią wewnętrzną, udostępnioną w ramach tunelu SSL VPN.

5. Konfiguracja dedykowanego klienta Stormshield SSL VPN

Klienta Stormshield SSL VPN możemy skonfigurować w dwóch trybach. W trybie automatycznym oraz w trybie ręcznym. Tryb automatyczny jest trybem domyślnym i wymaga od nas włączenia portalu autoryzacji, do którego łączy się klient podczas zestawiania tunelu, w celu pobrania konfiguracji. W trybie ręcznym musimy sami ręcznie pobrać konfigurację i zaimportować ją do klienta.

Plik instalacyjny klienta Stormshield SSL VPN jest dostępny do pobrania w strefie klienta (https://mystormshield.eu) w zakładce Downloads.

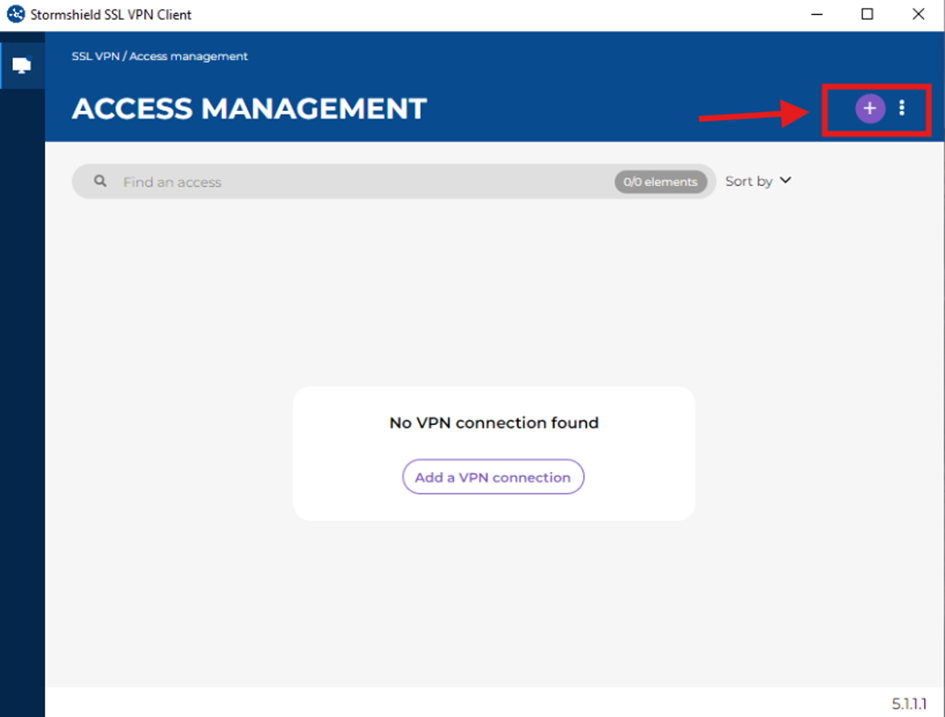

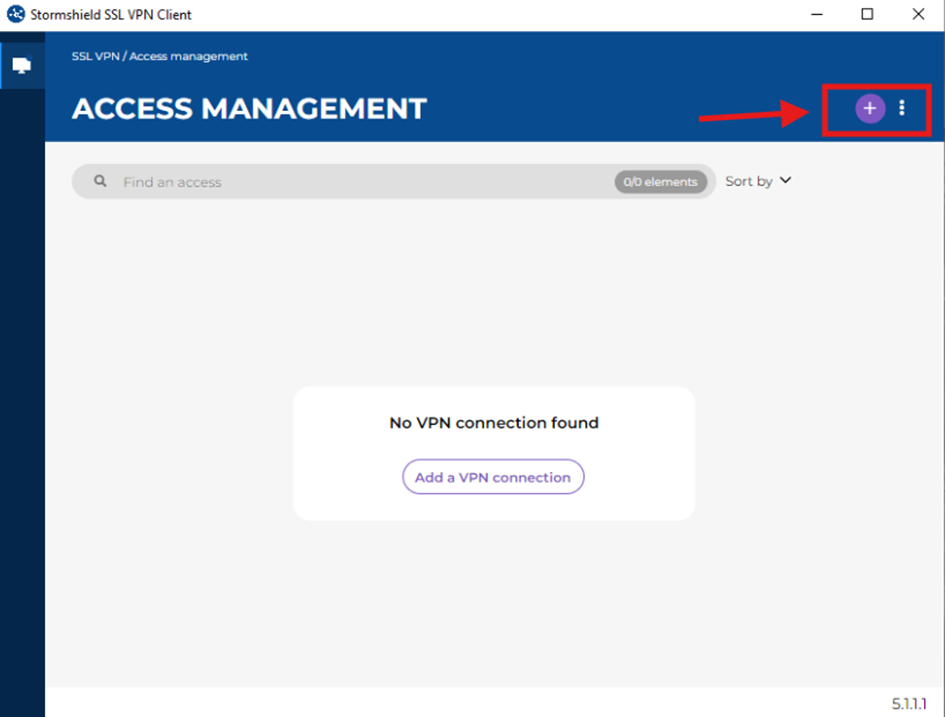

Po otworzeniu, interfejsu klienta SSL VPN, klikamy poniższy przycisk w celu dodania profilu połączenia.

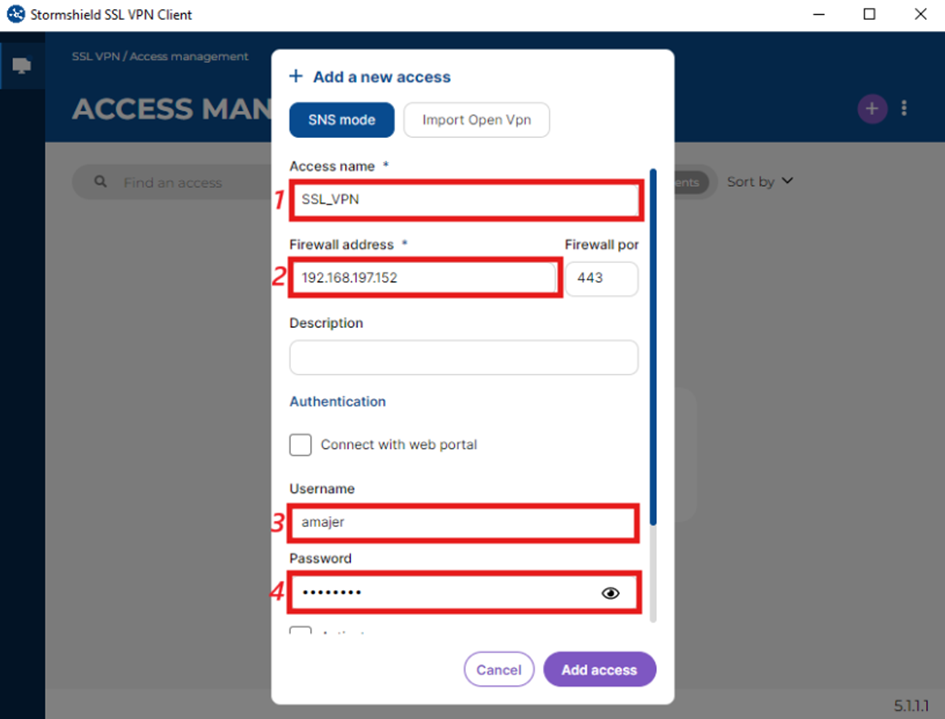

a) Konfiguracja w trybie automatycznym

Po zainstalowaniu klienta, aby nawiązać połączenie zdalne wystarczy, że włączymy zainstalowaną aplikację i wypełnimy pola:

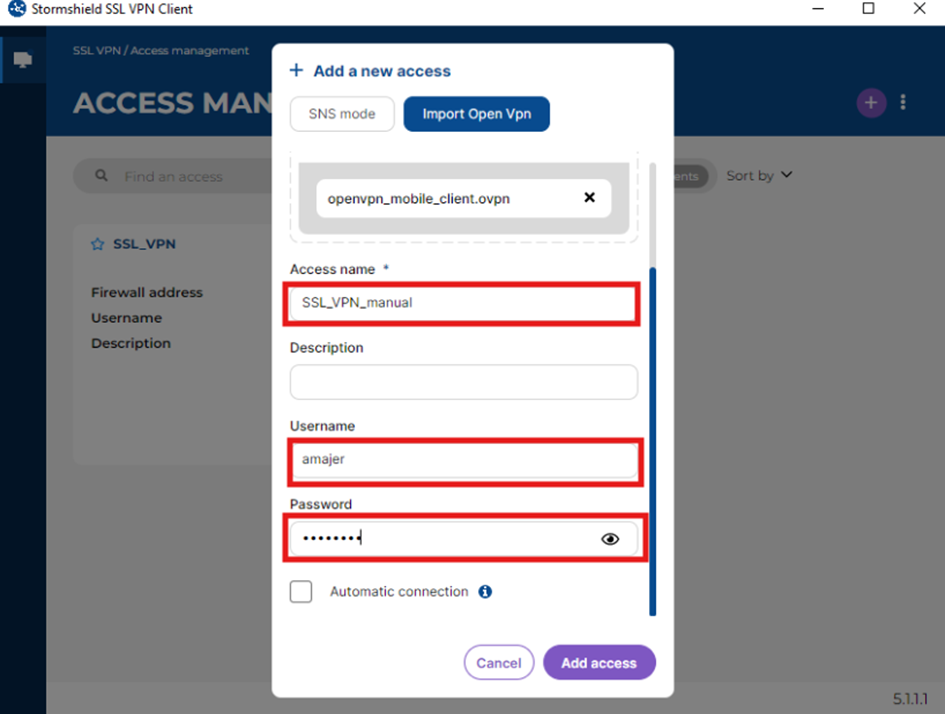

- Access name - podajemy nazwę połączenia pod którą będziemy widzieć połączenie na liście.

- Firewall address - podajemy adres publiczny, na którym włączyliśmy nasłuchiwanie usługi ( taki sam jak w konfiguracji urządzenia w punkcie 1)

- Username - login użytkownika

- Password - hasło użytkownika

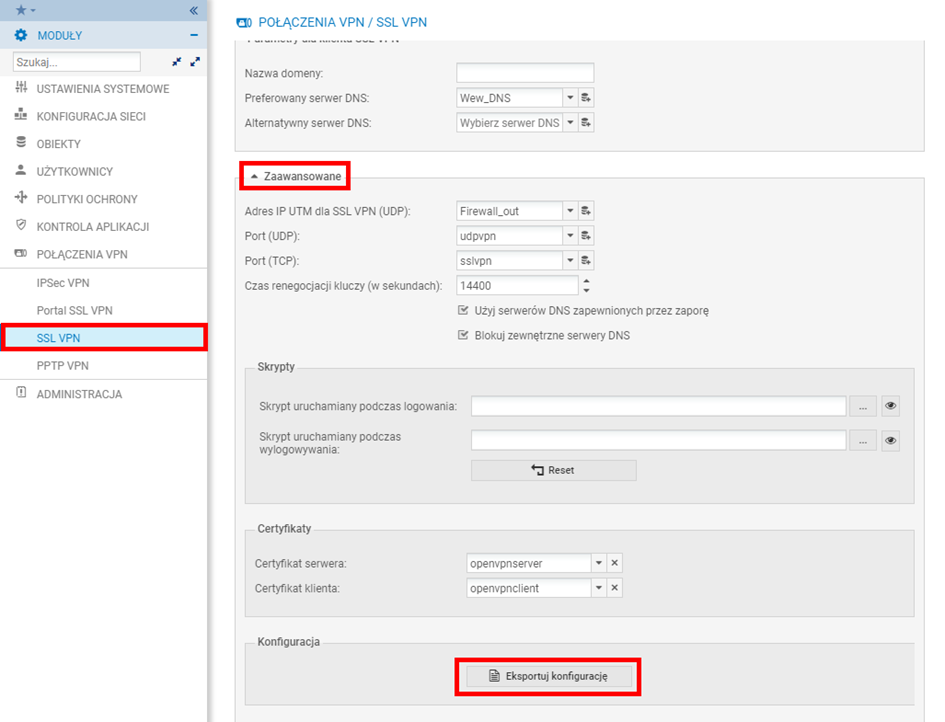

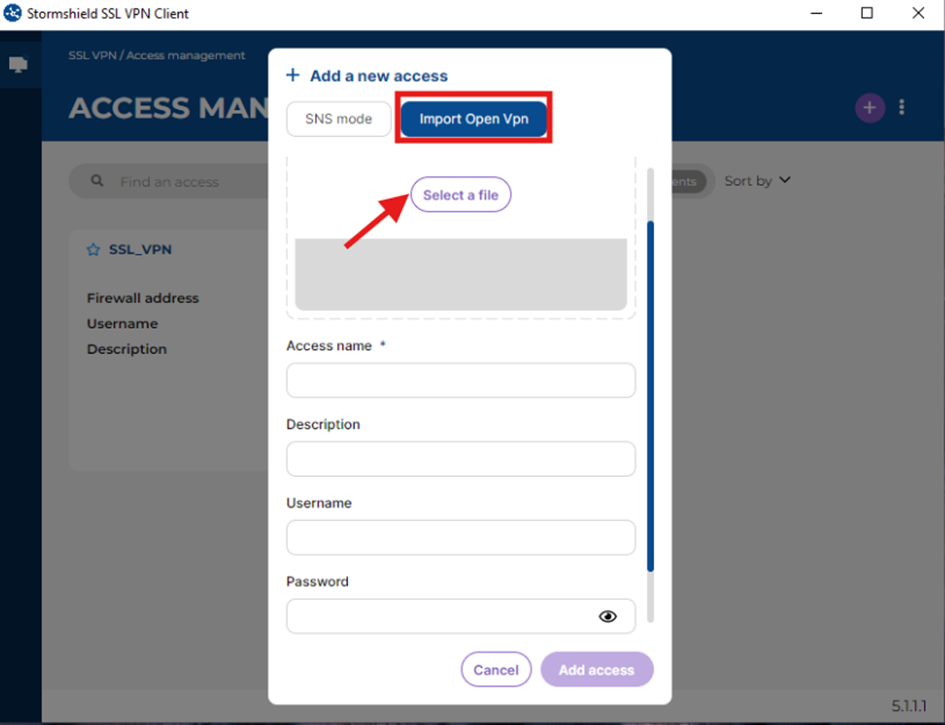

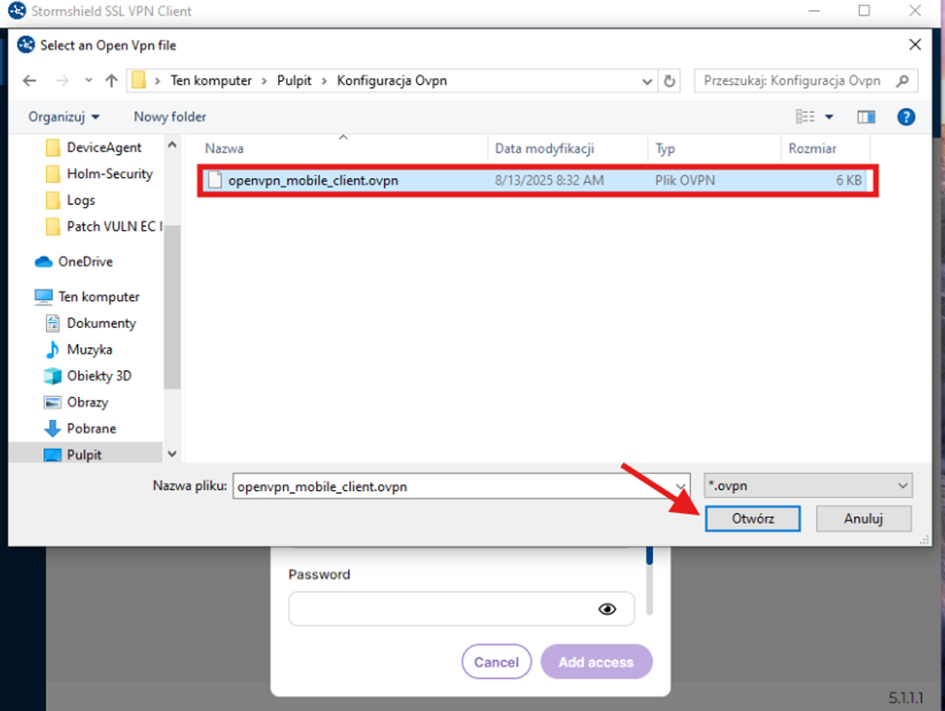

b) Konfiguracja w trybie ręcznym

Jeżeli nie chcemy korzystać z portalu autoryzacji i chcemy korzystać z klienta w trybie ręcznym to po instalacji klienta musimy przejść ponownie na urządzeniu do zakładki Połączenia VPN -> SSL VPN, gdzie w części Zaawansowane, pobieramy konfigurację

Po pobraniu, otwieramy interfejs klienta SSL VPN, klikamy poniższy przycisk w celu dodania profilu połączenia.

Importujemy, wcześniej pobraną konfigurację połączenia

Następnie wypełniamy poniższe pola wg, opisów z trybu automatycznego

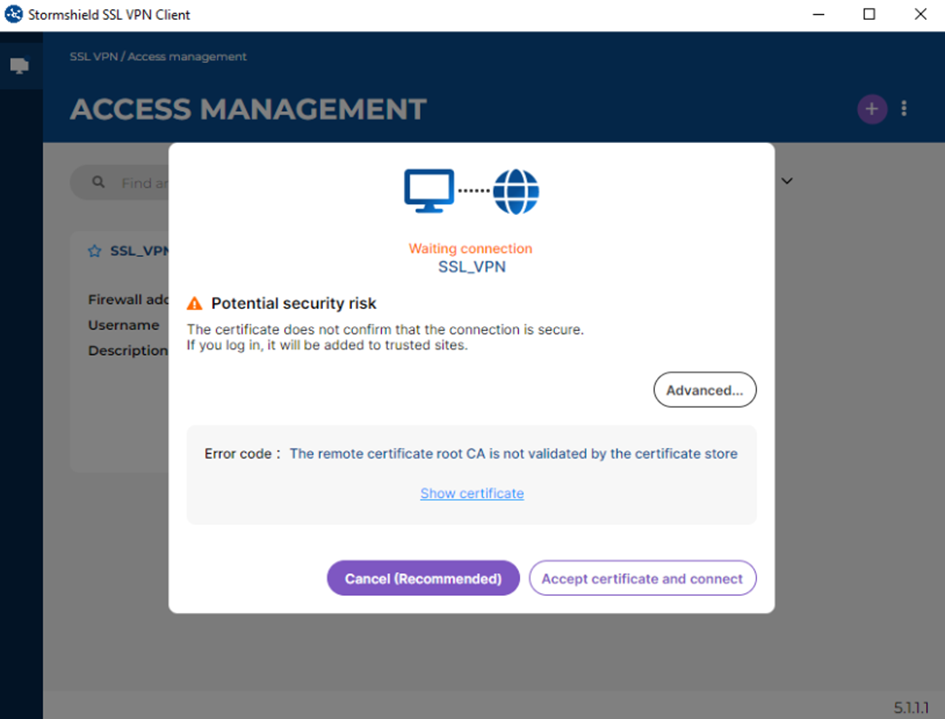

Podczas pierwszego połączenia, gdy certyfikat przedstawiony klientowi Stormshield SSL VPN nie może zostać automatycznie zweryfikowany, pojawia się komunikat „Potential security risk”. Należy wówczas wskazać, czy zaufać certyfikatowi i nawiązać połączenie, czy też anulować połączenie.

Podobne zagadnienia: