Konfiguracja tunelu IPSec VPN z wykorzystaniem klienta Shrew VPN pod systemem Windows (metoda Pre-Shared Key)

firmware 4.x IPSec VPN client-2-site IKEv1 Shrew VPN Pre-Shared Key

1. Konfiguracja urządzenia Stormshield

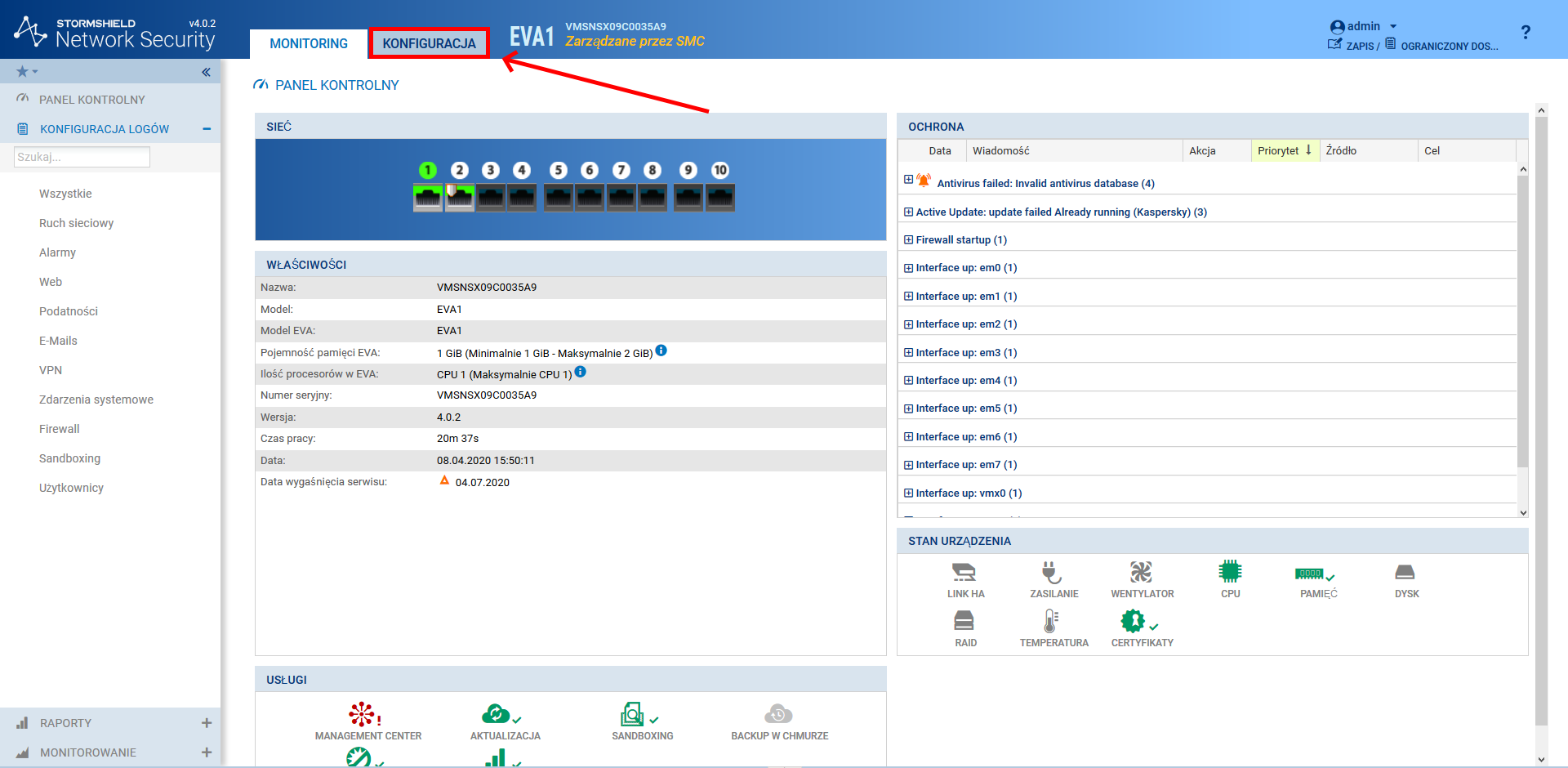

Pierwszym krokiem, który należy wykonać zaraz po zalogowaniu się do urządzenia jest przejście do sekcji Konfiguracja, gdzie będziemy wykonywać wszystkie zmiany

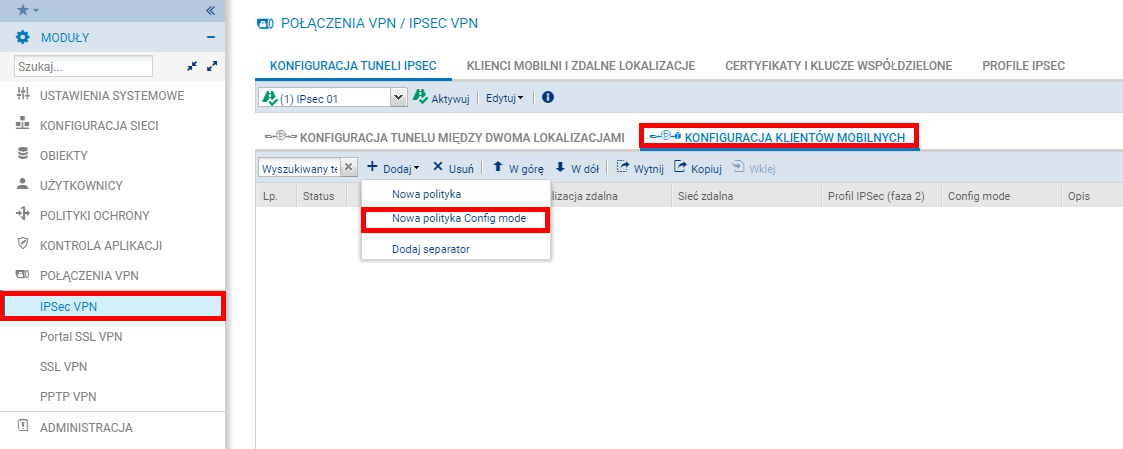

Następnie przechodzimy do zakładki Połączenia VPN -> IPSec VPN, gdzie w sekcji Konfiguracja tuneli IPSec -> Konfiguracja klientów mobilnych wybieramy opcję Dodaj -> Nowa polityka Config mode:

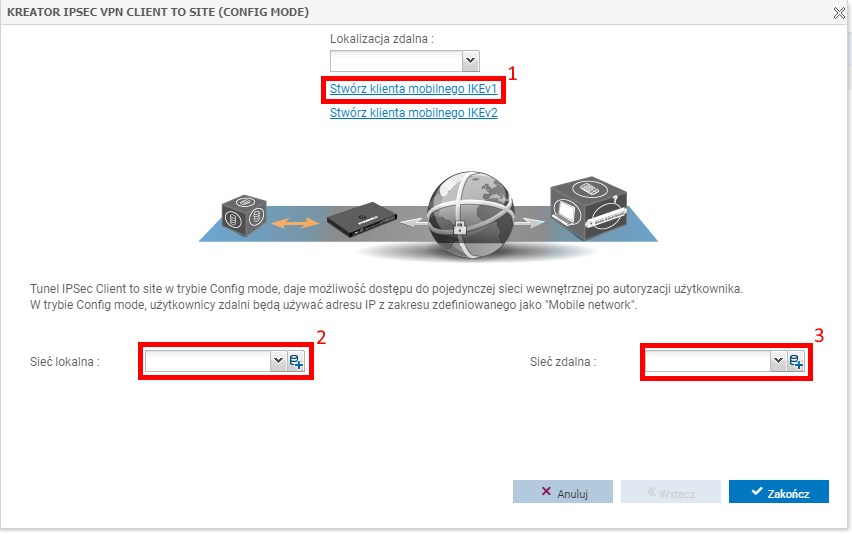

Po wybraniu powyższej opcji naszym oczom powinien ukazać się kreator, w którym zdefiniujemy następujące parametry:

- Lokalizacja zdalna (opcja Stwórz klienta mobilnego IKEv1) – konfiguracja uwierzytelniania dla klientów mobilnych (łączących się poprzez klienta VPN),

- Sieć lokalna – sieć wewnętrzna, która będzie udostępniana w ramach tunelu VPN (np. Network_Bridge - 192.168.100.0/24),

- Sieć zdalna – sieć lub zakres adresów, które będą przydzielane dla klientów mobilnych (łączących się poprzez klienta VPN – obiekt o nazwie Siec_VPN):

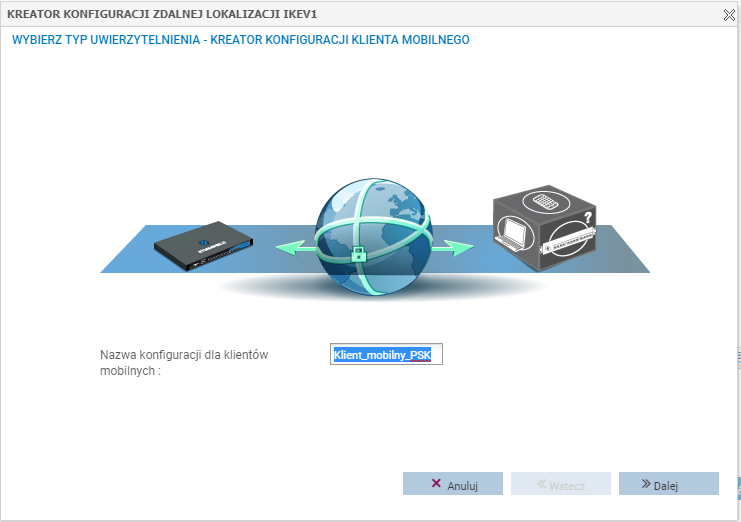

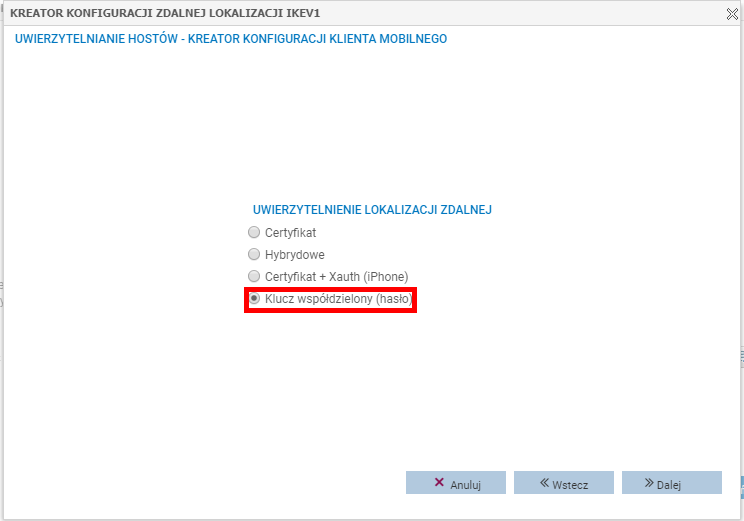

Podczas definiowania klienta mobilnego (opcja Stwórz klienta mobilnego IKEv1) nadajemy nazwę dla nowego połączenia (przykładowo Klient_Mobilny_PSK), jako metodę uwierzytelniania wybieramy opcję Klucz współdzielony (hasło):

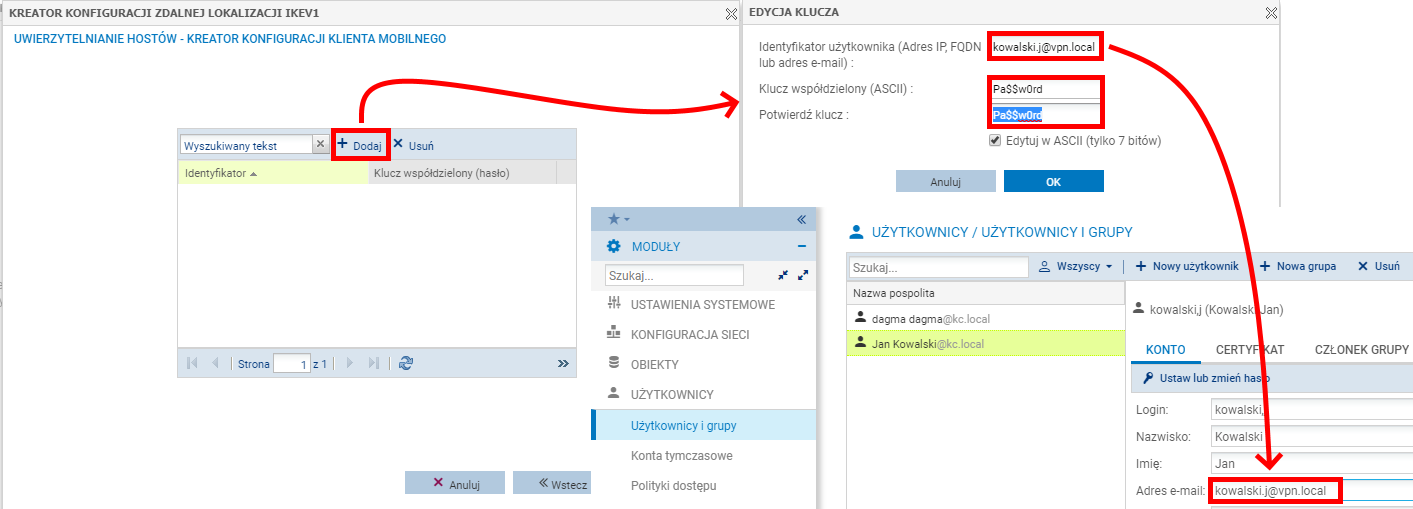

W następnym kroku definiujemy użytkowników mobilnych oraz ich klucze współdzielone. W tym celu wybieramy opcję Dodaj. W polu Identyfikator użytkownika podajemy adres mailowy, który musi się pokrywać z adresem użytkownika istniejącego w bazie LDAP (jeżeli nie mamy jeszcze utworzonej bazy użytkowników, przejdź do instrukcji Tworzenie lokalnej bazy LDAP) oraz klucz współdzielony (hasło, które będzie wykorzystywane do logowania użytkownika poprzez klienta VPN:

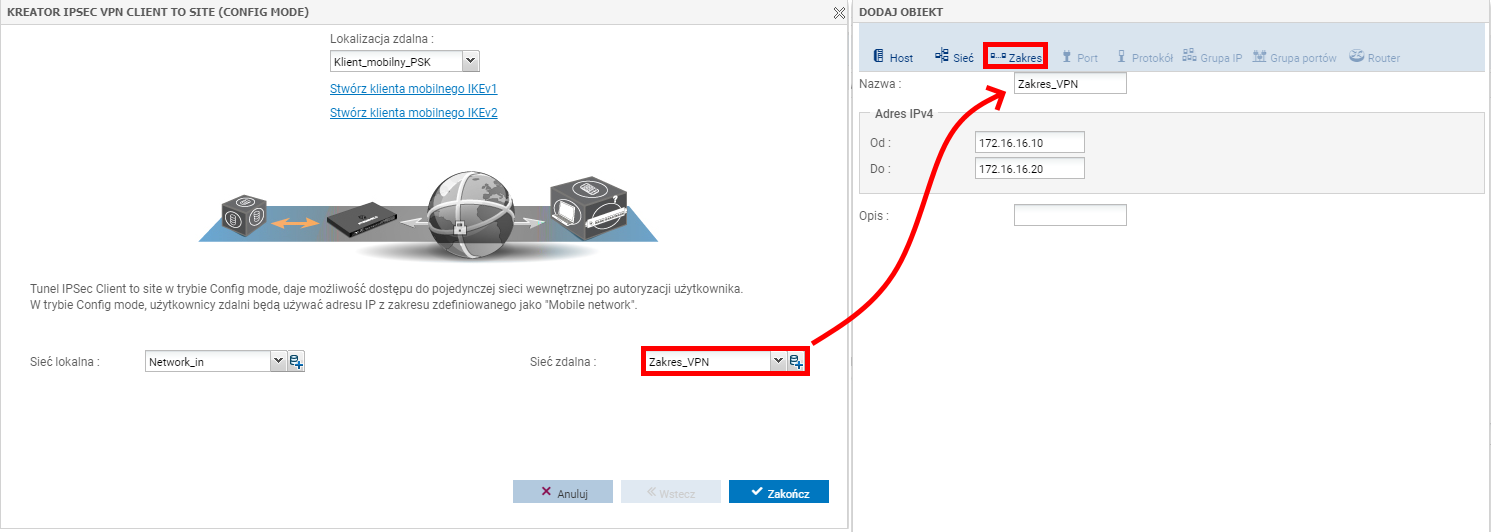

Po zdefiniowaniu klienta mobilnego wskazujemy naszą sieć lokalną (w naszym przypadku będzie to 192.168.100.0/24) oraz zakres adresów przydzielanych klientom mobilnym (172.16.0.1-172.16.0.19):

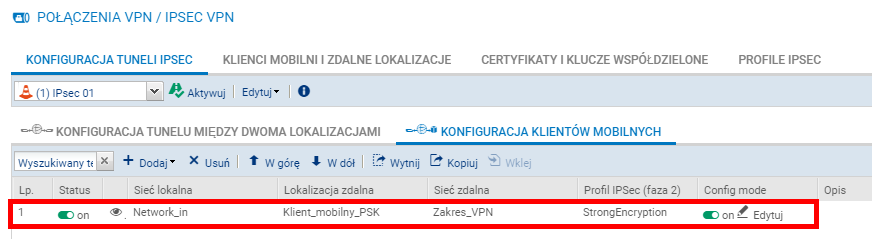

Po zakończeniu pracy kreatora nasza konfiguracja powinna wyglądać jak na poniższym zrzucie ekranowym. Po zweryfikowaniu ustawień zapisujemy konfigurację:

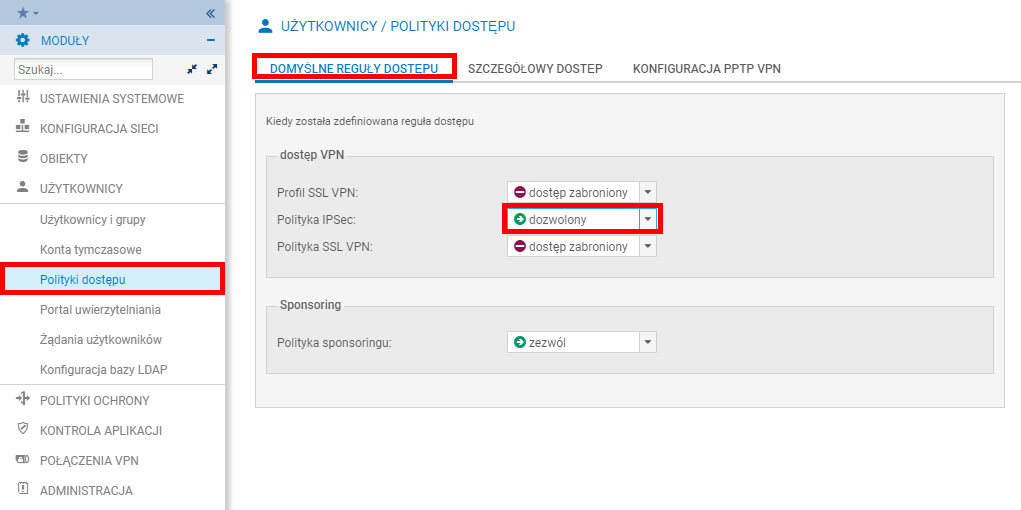

Następnie należy umożliwić dostęp wszystkim naszym użytkownikom poprzez tunel IPSec VPN. W tym celu proszę przejść w menu głównym do Użytkownicy -> Polityki dostępu i zmienić ustawienia dostępu dla tuneli IPSec VPN.

Jeżeli natomiast chcemy umożliwić dostęp poprzez IPSec VPN tylko wybranym użytkownikom to w takim wypadku przechodzimy do zakładki Szczegółowy Dostęp i dodajemy odpowiednią regułę.

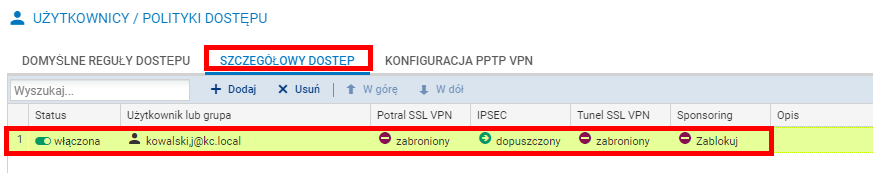

Na koniec należy przypuścić połączenia VPN oraz ruch w ramach utworzonego tunelu za pomocą następujących reguł w module Firewall (Polityki ochrony -> Firewall i NAT):

Obiekt Firewall_out przedstawiony na powyższym zrzucie ekranowym reprezentuje adres publiczny urządzenia.

2. Konfiguracja klienta Shrew VPN

Klient Shrew VPN jest dostępny do pobrania z następującej strony: https://www.shrew.net/download

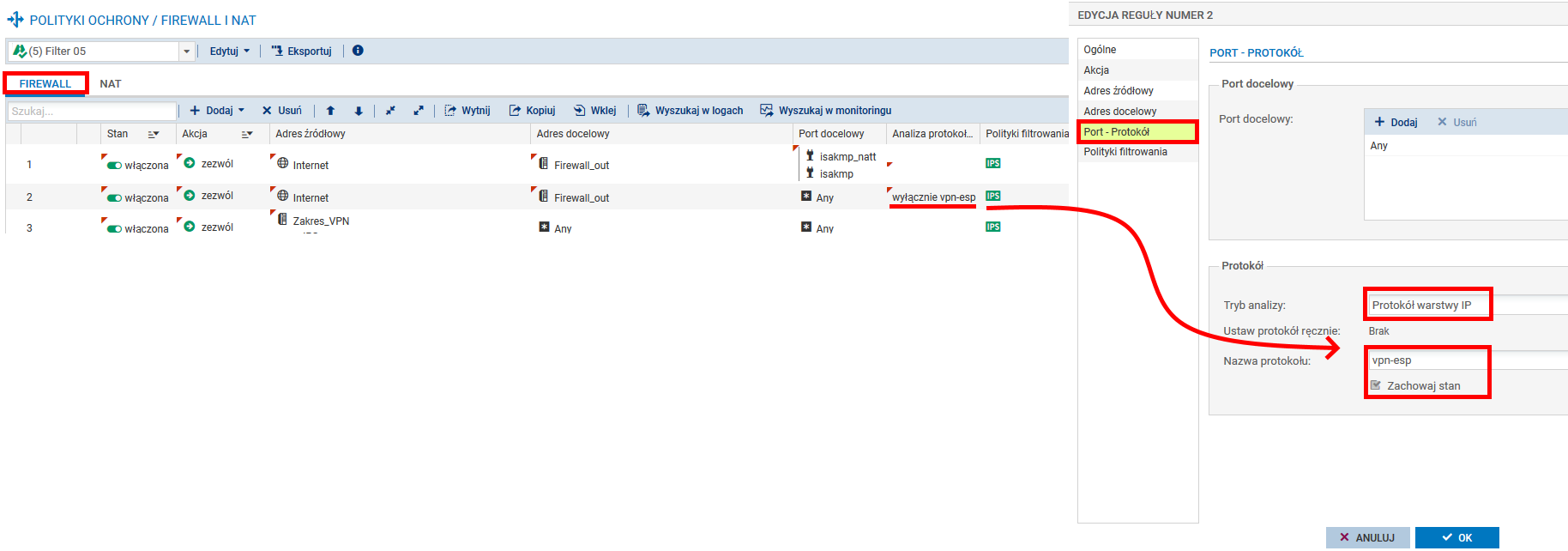

Po pobraniu i zainstalowaniu klienta pod systemem Windows tworzymy nowy profil:

W konfiguracji nowego profilu w zakładce General wskazujemy publiczny adres, pod którym będzie dostępne urządzenie Stormshield ze skonfigurowaną usługą IPSec VPN:

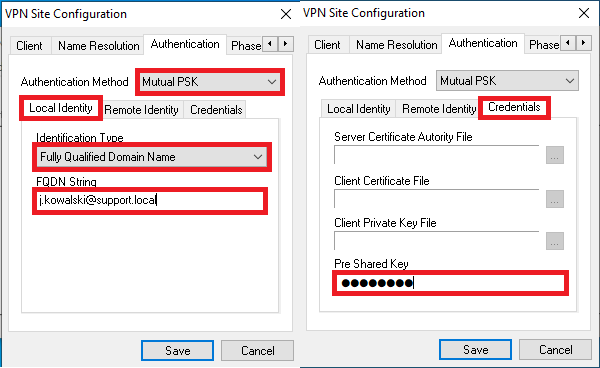

W zakładce Authentication wybieramy metodę Mutual PSK, a następnie w zakładce Local identity wybieramy opcję Fully Qualified Domain Name i podajemy adres mailowy użytkownika. W zakładce Credentials w polu Pre Shared Key podajemy klucz nadany przy konfiguracji użytkownika mobilnego:

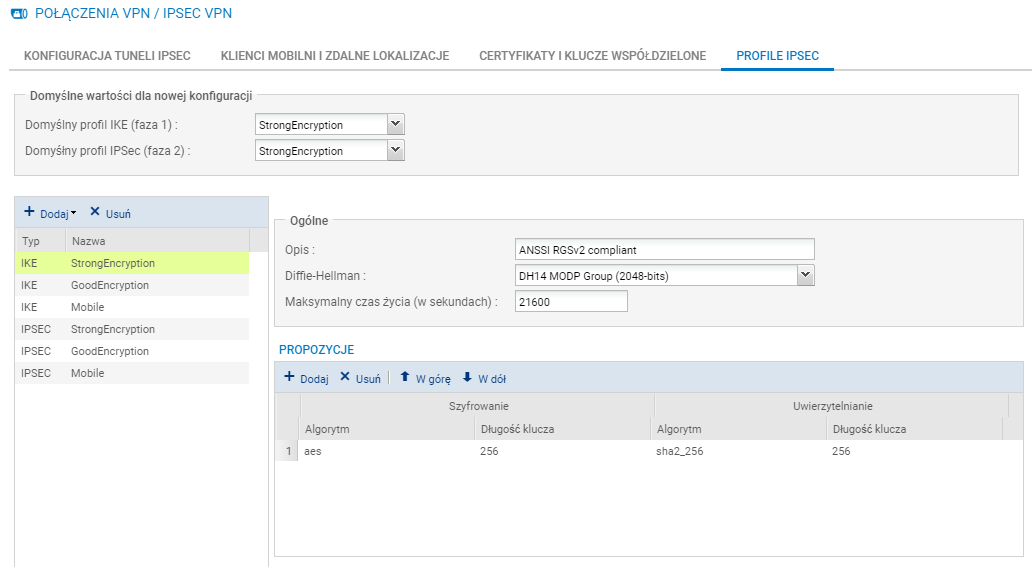

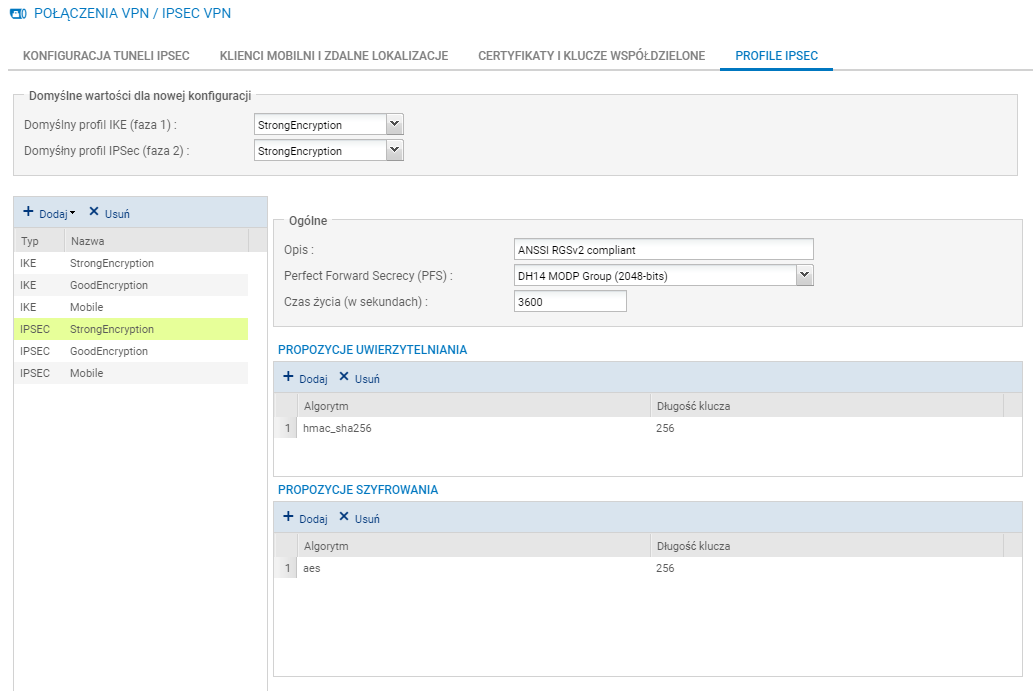

Następnie w zakładkach Phase 1 i Phase 2 wskazujemy parametry zgodne z ustawieniami profili IPSec VPN na urządzeniu – domyślnie stosowanymi profilami są profile StrongEncryption. Poprawne parametry znajdują się na poniższych zrzutach ekranowych:

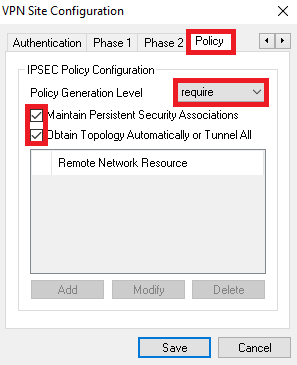

Na koniec przechodzimy do zakładki Policy, gdzie należy ustawić parametr Policy Generation Level na require, zaznaczyć opcje Maintain Persistent Security Associations oraz Optain Topology Automatically or Tunnel All:

Po wprowadzeniu konfiguracji klikamy przycisk Save. Po skonfigurowaniu klienta VPN wybieramy stworzony przez nas profil i za pomocą przycisku Connect nawiązujemy połączenie. Poprawnie nawiązane połączenie powinno zakończyć się komunikatem tunnel enabled:

Parametry profilu StrongEncryption (IKE):

Parametry profilu StrongEncryption (IPSEC):

UWAGA

Firma DAGMA, dystrybutor rozwiązań STORMSHIELD w Polsce, dokłada wszelkich starań, aby zapewnić dostęp do materiałów i instrukcji produktów firm trzecich oraz możliwości ich integracji z rozwiązaniami firmy STORMSHIELD jednak nie odpowiada za świadczenie wsparcia technicznego dla tych produktów.

Rozwiązanie Shrew VPN nie jest produktem firmy STORMSHIELD.

Podobne zagadnienia: