Konfiguracja tunelu SSL VPN z wykorzystaniem klienta OpenVPN pod system iOS

firmware 4.x SSL VPN ios

1.1. Konfiguracja tunelu SSL VPN

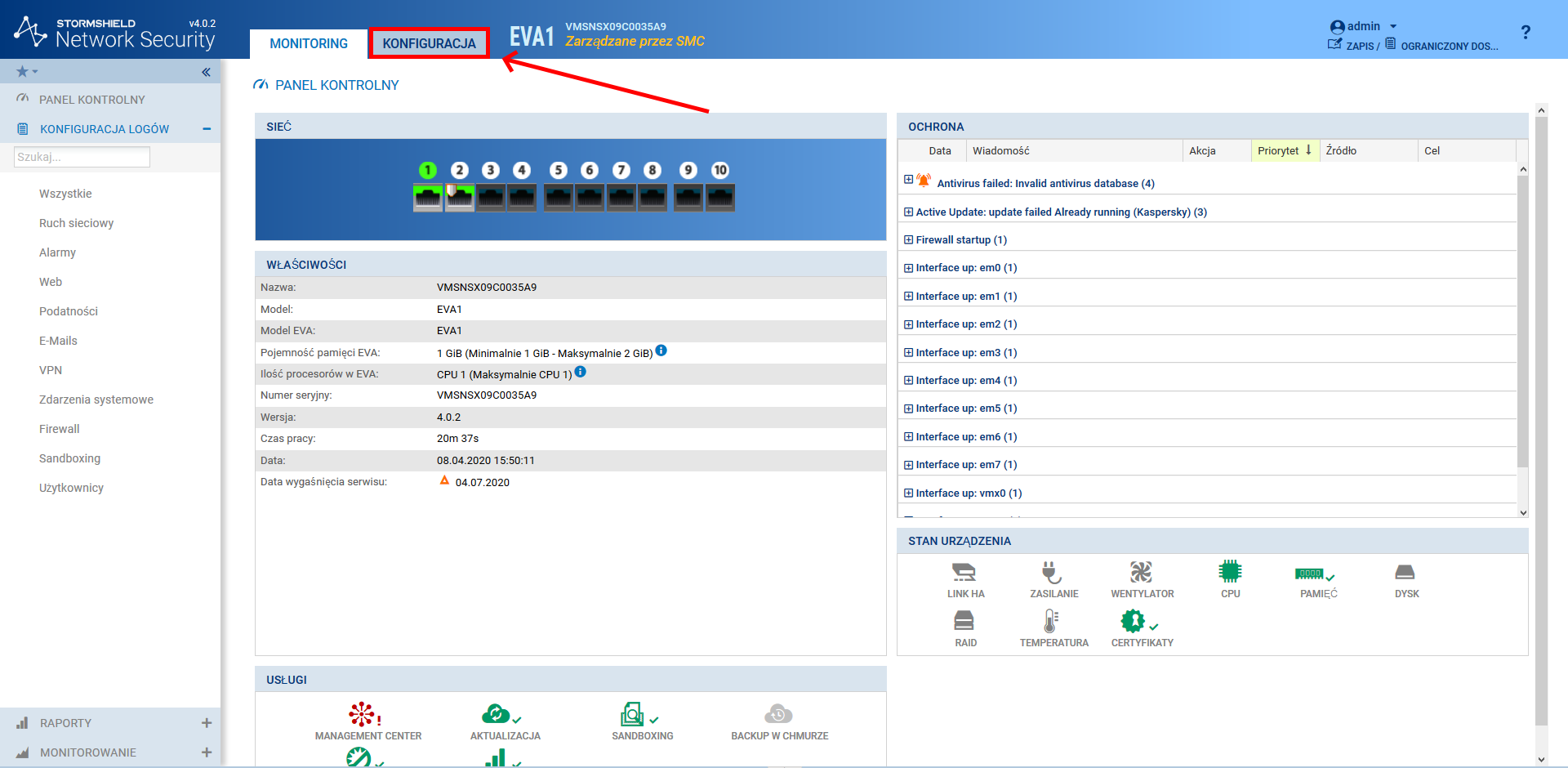

Aby umożliwić łączenie się użytkowników za pomocą SSL VPN w pierwszej kolejności przechodzimy do sekcji Konfiguracja, gdzie będziemy wykonywać wszystkie zmiany.

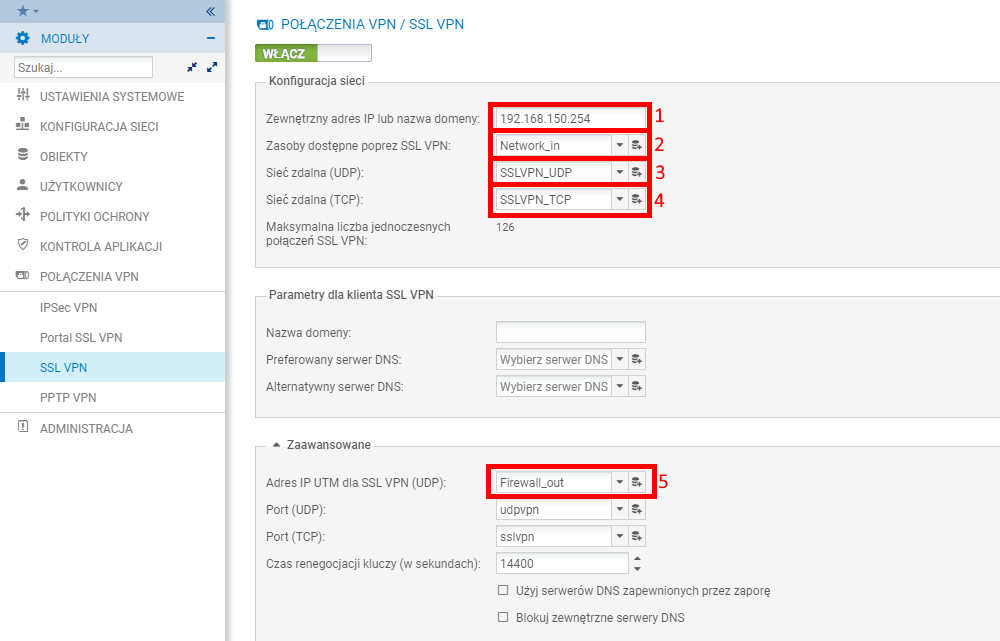

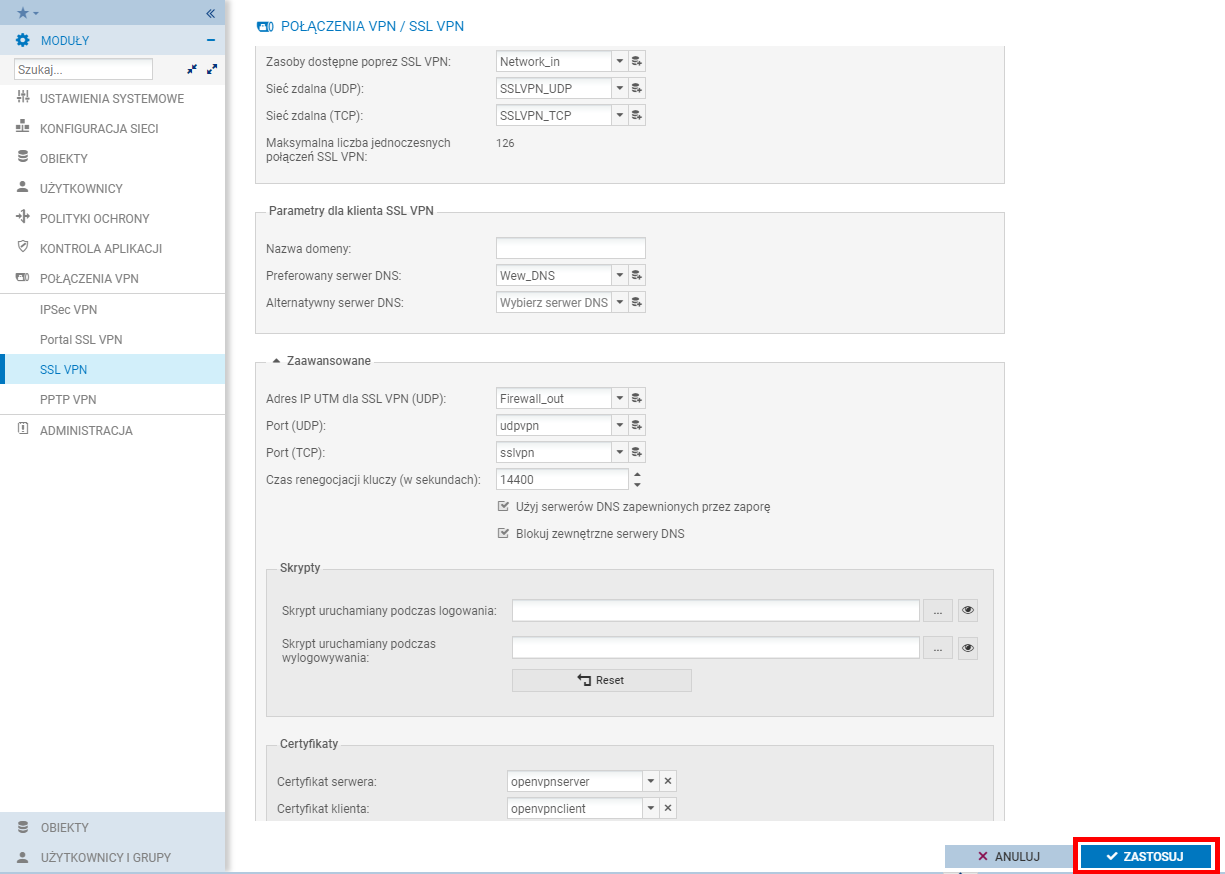

Następnie w menu z lewej stronie wybieramy Połączenia VPN -> SSL VPN i wypełniamy pola analogicznie jak na poniższym zrzucie ekranu:

W pierwszym polu należy podać nasz zewnętrzny adres IP, na którym będzie nasłuchiwać usługa.

W drugim polu podajemy zasoby, które mają być udostępnione (obiekt Network_In w tym wypadku reprezentuje sieć podłączoną do interfejsu o nazwie „In”). W tym miejscu należy wskazać obiekt reprezentujący naszą sieć lub grupę adresów.

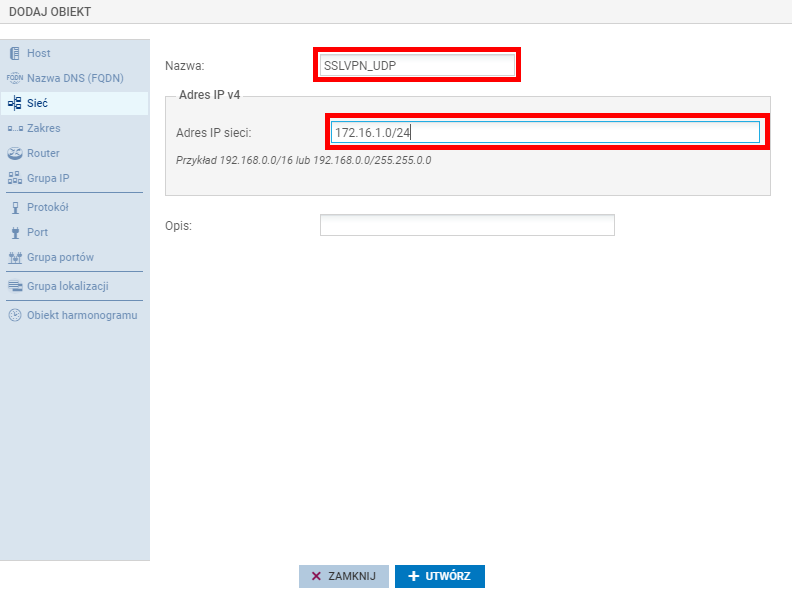

W trzecim polu podajemy sieć, w ramach której urządzenie będzie przydzielało adresy IP dla użytkowników podłączających się poprzez SSL VPN w ramach protokołu UDP – należy przy tym pamiętać, że sieć nie może zawierać się w żadnej z adresacji sieci wewnętrznych.

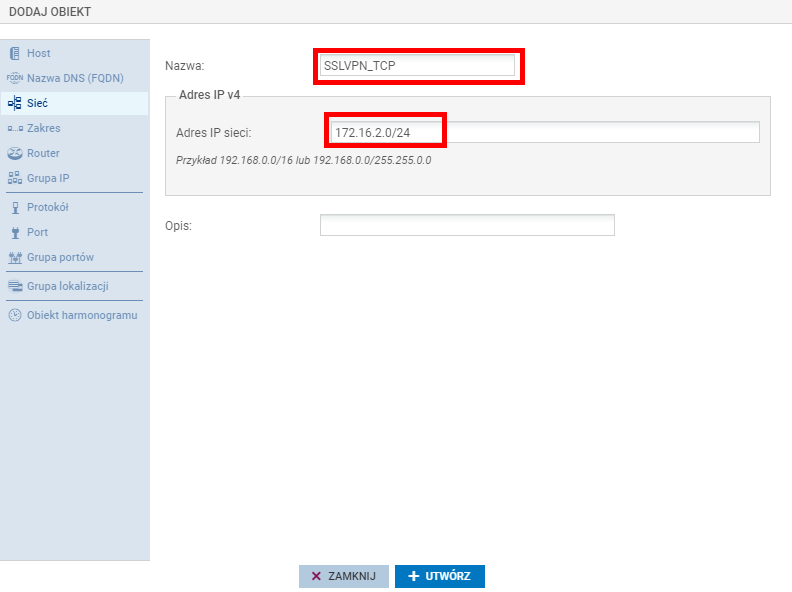

W polu czwartym podajemy sieć, w ramach której urządzenie będzie przydzielało adresy IP dla użytkowników podłączających się poprzez SSL VPN w ramach protokołu TCP – tutaj również używamy sieci, która nie zawiera się w żadnej adresacji sieci wewnętrznych oraz nie zawiera się w sieci SSL VPN (UDP).

W polu piątym podajemy wskazujemy interfejs zewnętrzny naszego UTM, na którym będzie nasłuchiwać nasza usługa, po protokole UDP

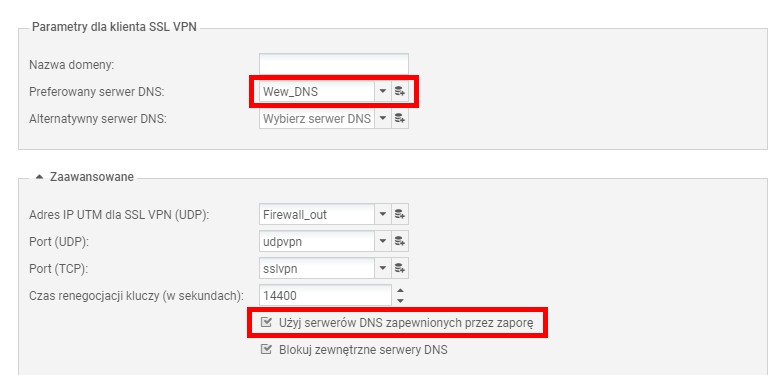

Jeżeli chcemy żeby klienci po zestawieniu tunelu wykorzystywali wskazany przez serwer DNS to możemy go wskazać w polu Preferowany serwer DNS oraz musimy rozwinąć ustawienia zaawansowane i zaznaczyć opcję „Uzyj serwerów DNS zapewnionych przez zaporę”.

UWAGA!

Jeżeli wskażemy serwer DNS, który nie jest osiągalny poprzez tunel SSL VPN to musimy odznaczyć opcję „Blokuj zewnętrzne serwery DNS” w ustawieniach zaawansowanych.

Po wypełnieniu powyższych pól, zapisujemy wprowadzone zmiany za pomocą przycisku „zastosuj”.

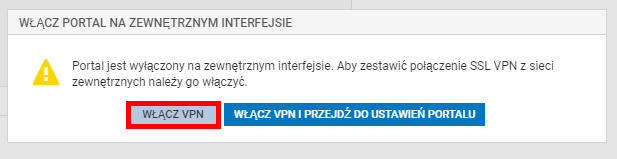

Zaraz po zapisaniu powinniśmy otrzymać informację dotyczącą wyłączonego portalu uwierzytelniania.

Klikamy na Włącz VPN

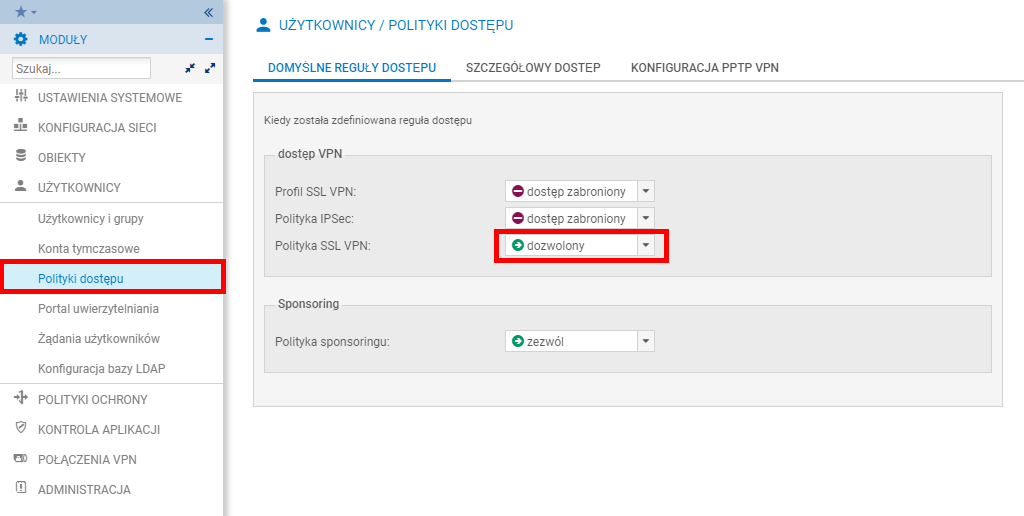

1.2. Konfiguracja polityk dostępu

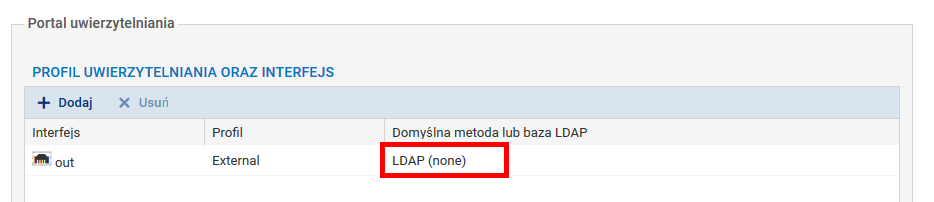

Jeżeli nie mamy jeszcze bazy użytkowników, przejdź do instrukcji Tworzenie lokalnej bazy LDAP.

Gdy już mamy przygotowaną konfigurację VPN oraz bazę to teraz musimy zdefiniować czy wszyscy użytkownicy mogą zestawiać tunel, czy też tylko wybrany przez nas użytkownik. Konfigurujemy to w zakładce Użytkownicy -> Polityki dostępu. Globalne zezwolenie na zestawianie tunelu włączamy w zakładce Domyślne reguły dostępu:

Jeżeli chcemy jednak pozwolić jedynie konkretnemu użytkownikowi na zestawienie tunelu to przechodzimy do zakładki Szczegółowy dostęp, dodajemy użytkownika i w kolumnie Tunel SSL VPN wybieramy dopuszczony

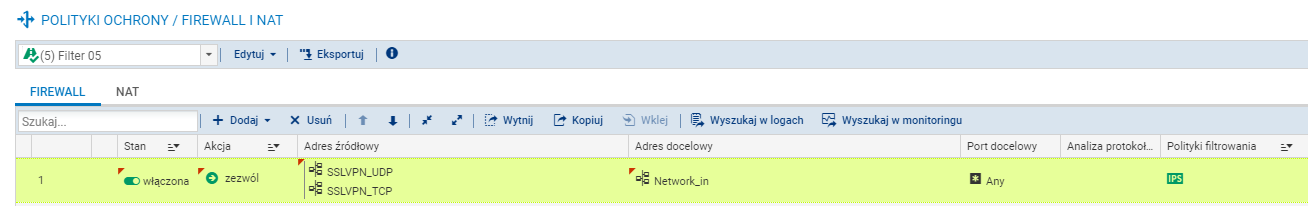

1.3. Konfiguracja polityki Firewall

Ostatnią rzeczą, którą musimy zrobić po stronie urządzenia Stormshield to utworzenie reguły na firewall, która będzie pozwalała na komunikację z naszą siecią wewnętrzną, udostępnioną w ramach tunelu SSL VPN

1.4. Pobranie konfiguracji klienta

Konfigurację dla klienta VPN możemy wyeksportować z:

a) Interfejsu graficznego urządzenia, przechodząc do zakładki Połączenia VPN -> SSL VPN, gdzie w części Zaawansowane, pobieramy konfigurację

b) Z poziomu portalu autoryzacji. Wymaga to jednak jego wcześniejszego włączenia. Przejdź do: Włączenie portalu autoryzacji na potrzeby SSL VPN.

2. Konfiguracja klienta OpenVPN Connect

W pierwszej kolejności pobieramy i instalujemy aplikację OpenVPN Connect, która dostępna jest w sklepie App Store.

Po pobraniu i zainstalowaniu aplikacji na urządzeniu mobilnym potrzebne będą:

- Plik konfiguracyjny OpenVPN

- Dane logowania – nazwa użytkownika i hasło

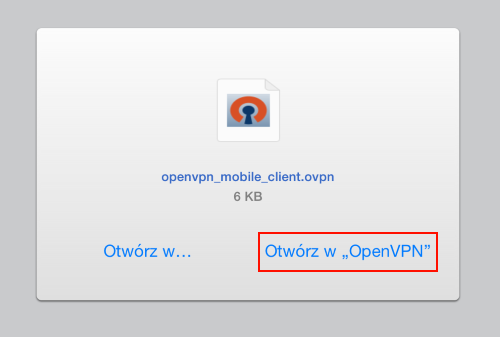

Po przeniesieniu czy też pobraniu pliku konfiguracyjnego z poziomu portalu autoryzacji, należy ją otworzyć za pomocą klienta OpenVPN

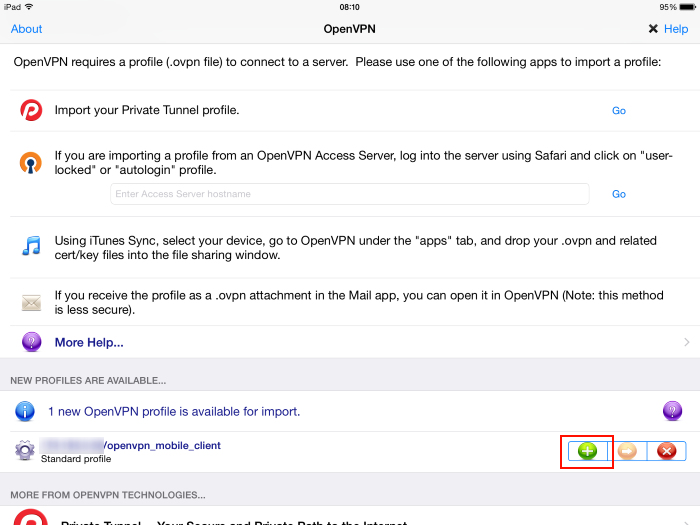

Po otwarciu zostanie dodany nowy profil, za pomocą którego będziemy zestawiać połączenie. Aby to zrobić wybieramy opcję, która aktywuje nowododany profil:

W ostatnim kroku podajemy dane logowania i wybieramy przycisk Connection. Opcjonalnie możemy zaznaczyć opcję Save w celu zapamiętania danych użytkownika:

UWAGA!

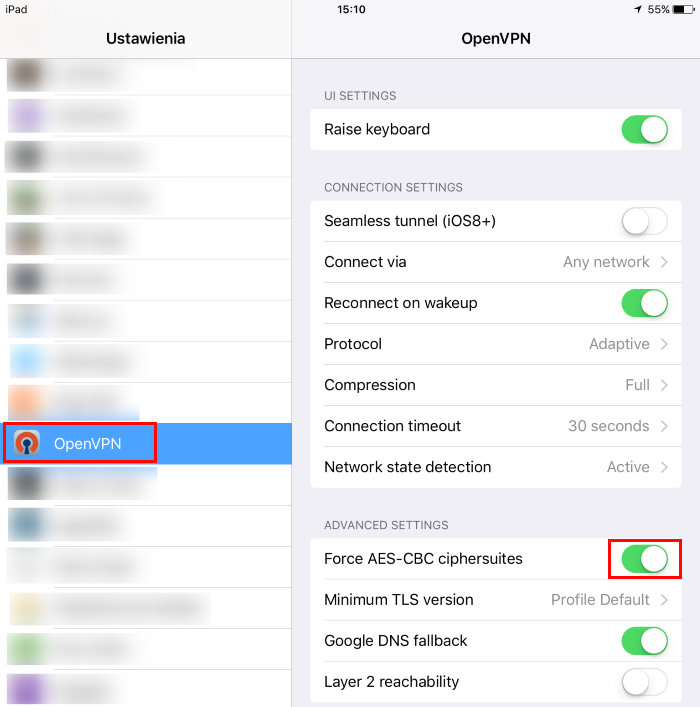

W przypadku stosowania aplikacji OpenVPN pod system iOS w wersji 1.0.7 (build 199) konieczne będzie zaznaczenie w ustawieniach aplikacji parametru Force AES-CBC ciphersuites:

UWAGA

Firma DAGMA, dystrybutor rozwiązań STORMSHIELD w Polsce, dokłada wszelkich starań, aby zapewnić dostęp do materiałów i instrukcji produktów firm trzecich oraz możliwości ich integracji z rozwiązaniami firmy STORMSHIELD jednak nie odpowiada za świadczenie wsparcia technicznego dla tych produktów.

Rozwiązanie Open VPN nie jest produktem firmy STORMSHIELD.

Powiązane zagadnienia:

Podobne zagadnienia: